Dominando Zcash

Un estudio en el dinero privado

Con profundo agradecimiento a Giulia Mouland por sus comentarios y revisión editorial, a Arjun Khemani por su apoyo, y a César Oswaldo Navarro por la traducción al español.

Las contribuciones a este artículo son más que bienvenidas en GitHub mediante solicitudes de incorporación de cambios.

1. Introducción

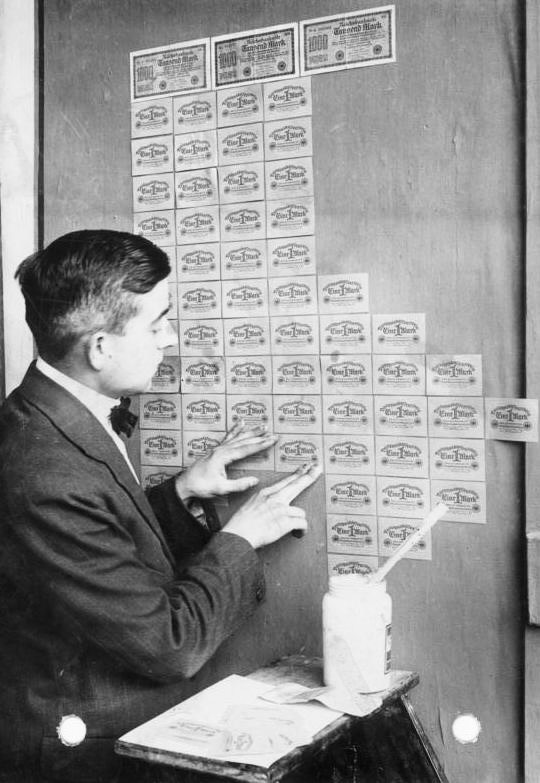

A menos que utilices dinero en efectivo, la información sobre cada compra que realizas es registrada y almacenada indefinidamente. No importa qué sea, ni cuán sensible sea. La infraestructura que impulsa el comercio, tanto fuera de línea como en línea, se ha convertido efectivamente en un aparato de vigilancia del que es casi imposible escapar.

Cuando Bitcoin fue lanzado por primera vez, existía la esperanza de que pudiera solucionar esto, pero lamentablemente no ha sido así. De hecho, contrariamente a lo que muchas personas creen, Bitcoin es increíblemente transparente, ya que cada transacción realizada queda almacenada permanentemente y visible para todos. Es cierto que las billeteras digitales son seudónimas, pero para recibir BTC necesitas proporcionar tu dirección, lo que implica facilitar al remitente todo tu historial de transacciones y tu saldo. Además, servicios como Arkham han hecho que sea sencillo, incluso para el público en general, rastrear e identificar billeteras digitales.

Por esta razón, las autoridades toleran Bitcoin, ya que para los actores estatales las cadenas transparentes son, en muchos aspectos, preferibles a las monedas digitales que ellos mismos controlan (a menudo llamadas Monedas Digitales de Bancos Centrales, o CBDC, por sus siglas en inglés). Dado que no existe resistencia por parte de la población a usar Bitcoin, y no hay supervisión sobre cómo las autoridades utilizan los datos de cadena, esto ofrece a los actores estatales una visibilidad perfecta para rastrear todo, con total impunidad.

En algunos aspectos, Bitcoin es en realidad peor que el sistema bancario que buscaba reemplazar. Al menos los registros bancarios son privados para el público en general; Bitcoin no lo es.

Es por esta razón que Zcash adopta un enfoque diferente: ofrecer privacidad por defecto, en lugar de transparencia por defecto. Esto significa que cuando realizas una transacción protegida de Zcash, el remitente, el destinatario y el monto de la transacción están todos encriptados. La red verifica que la transacción sea válida, verificando que tengas los fondos y que no estás gastando más ZEC de los que posees, pero no tiene acceso a ninguna información sobre la transacción en sí.

Al principio, cuando uno lo piensa, esto parece imposible. ¿Cómo se puede demostrar que algo es verdadero sin revelar aquello que se está demostrando? La respuesta son las pruebas de conocimiento cero, específicamente una construcción llamada zk-SNARKs. La explicación de zk-SNARKs en este artículo se mantendrá simple y accesible para el lector general, ya que comprenderlas a fondo requiere una base considerable en álgebra y en esquemas de compromiso, lo cual queda fuera del alcance de este artículo.

También abordaremos los orígenes de Zcash en la criptografía académica, la filosofía que lo moldeó y el protocolo tal como existe hoy en día.

Algunas partes de este estudio integral sobre Zcash serán más técnicas. Aunque he intentado hacer todo lo más claro y accesible posible para todos, si tienes dificultades con ciertos conceptos, recomiendo preguntar a un modelo de lenguaje (LLM) para obtener aclaraciones o simplemente saltarte esa parte y volver a ella más tarde. Si eso no funciona, no dudes en comunicarte con cualquier pregunta.

2. Orígenes

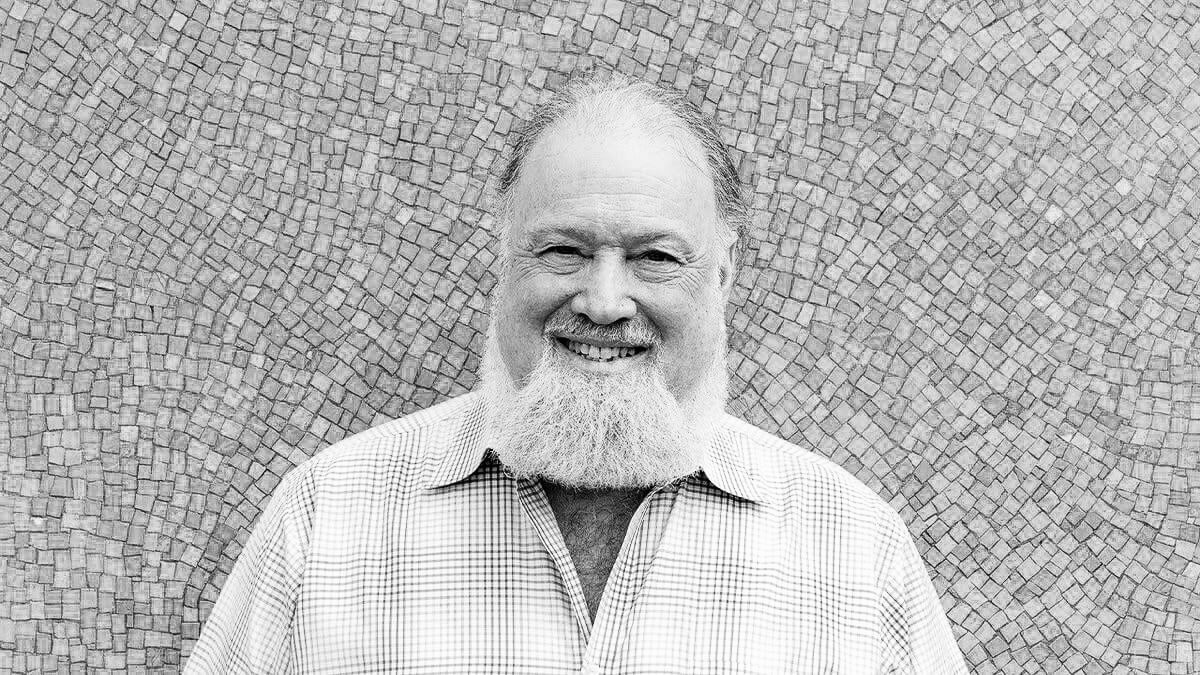

2.1 David Chaum y el Nacimiento del Dinero Digital

La idea del dinero digital privado está lejos de ser nueva; de hecho, se remonta a 1982. David Chaum, quien en ese momento era candidato a doctorado en ciencias de la computación, publicó un artículo titulado “Firmas ciegas para pagos no rastreables.”

La idea central de este artículo era simple y elegante: un banco podía firmar un token digital sin ver su contenido, del mismo modo en que podrías firmar el exterior de un sobre sellado. Luego, cuando el token se gastaba, el banco podía verificar su validez mediante su propia firma, pero no sería capaz de vincular el gasto con el retiro.

Posteriormente, en 1989, David Chaum fundó DigiCash, una empresa creada para comercializar esta idea. El producto se llamaba ecash y permitía a los usuarios retirar tokens digitales de sus cuentas bancarias y gastarlos en comercios sin dejar un rastro que conectara al comprador con la compra. Varios bancos probaron esta tecnología, entre ellos Deutsche Bank y Credit Suisse.

Lamentablemente, DigiCash no tuvo éxito; el momento no era el adecuado. Recordemos que esto fue creado antes de que el comercio por internet se generalizara y antes de que las personas comprendieran la importancia de la privacidad en línea. La empresa se declaró en bancarrota en 1998, pero con ecash, Chaum había demostrado que el dinero digital privado era posible.

2.2 Los Cypherpunks

Poco después, un tipo diferente de movimiento comenzó a tomar forma. En 1992, un grupo de criptógrafos, hackers y libertarios empezó a reunirse en el área de la Bahía de San Francisco y a comunicarse mediante una lista de correo electrónico. Se llamaron a sí mismos los Cypherpunks.

Los Cypherpunks no eran académicos que escribían artículos; eran ideólogos que escribían código. Su premisa fundamental era que, en la era digital, la privacidad no sería otorgada por los gobiernos ni por las corporaciones; en cambio, tendría que ser construida, implementada y defendida por los propios individuos utilizando herramientas criptográficas. En 1993, el miembro del grupo Eric Hughes cristalizó esta idea en Un manifiesto de un Cypherpunk:

“La privacidad es necesaria para una sociedad abierta en la era electrónica…. No podemos esperar que los gobiernos, las corporaciones u otras grandes organizaciones impersonales nos otorguen privacidad por su beneficencia…. Debemos defender nuestra propia privacidad si esperamos tener alguna…. Los Cypherpunks escriben código.”

La lista de correo se convirtió en un crisol de ideas que darían forma a las siguientes tres décadas de desarrollo criptográfico. Entre sus miembros se encontraban Julian Assange (antes de WikiLeaks), Hal Finney (quien más tarde recibiría la primera transacción de Bitcoin), Nick Szabo (quien propuso bit gold, un precursor conceptual de Bitcoin) y Wei Dai (cuya propuesta b-money fue citada por Satoshi Nakamoto). En 1997, otro miembro, Adam Back, inventó Hashcash, el sistema de Prueba de Trabajo (PoW, por sus siglas en inglés) que posteriormente sería adoptado por Bitcoin.

Los cypherpunks no construyeron una criptomoneda exitosa… ¿o sí? La creación de Bitcoin se atribuye al seudónimo Satoshi Nakamoto, de quien se rumorea que fue un desarrollador o un grupo de desarrolladores vinculados al movimiento cypherpunk, y que no ha estado activo durante más de una década. En cualquier caso, lo que sí sabemos con certeza es que los cypherpunks construyeron la cultura, las herramientas y el marco intelectual que hicieron posible la existencia de monedas privadas.

Poco después de que se publicara este artículo, Zooko Wilcox, cofundador de Zcash, se puso en contacto señalando lo siguiente:

- ¡Él estaba en la lista de correo de los cypherpunks! Lo que significaría que los cypherpunks sí crearon una criptomoneda exitosa. Mea culpa por esa omisión.

- Zooko se hizo amigo allí de varios de los fundadores, entre ellos Tim May, quien fundó el movimiento criptoanarquista; Eric Hughes, quien escribió “Un manifiesto de un Cypherpunk”, como se mencionó anteriormente; Bram Cohen, creador del protocolo BitTorrent, con quien trabajó en una empresa emergente enfocada en cadenas de hash seguros; y John Gilmore, cofundador de la Electronic Frontier Foundation.

- La lista de correo de los cypherpunks fue fundamental en su desarrollo. Por ejemplo, John Gilmore se convirtió en amigo, mentor e inspiración.

2.3 Bitcoin: El Compromiso Equivocado

El 31 de octubre de 2008, Satoshi Nakamoto publicó un artículo en una lista de correo sobre criptografía titulado “Bitcoin: Un Sistema de Dinero Electrónico entre Pares.” El artículo describía una solución a un problema que había afectado a los diseñadores de monedas digitales durante décadas: ¿cómo evitar el doble gasto sin depender de una autoridad central?.

La respuesta propuesta por Satoshi fue la blockchain: un libro mayor público mantenido por una red descentralizada de mineros, asegurado mediante o PoW. Fue una idea brillante, ¡y funcionó! Bitcoin se lanzó en enero de 2009, y por primera vez las personas pudieron transferir valor a través de internet sin bancos, intermediarios ni permisos.

Sin embargo, había un problema evidente, como se mencionó antes: Bitcoin no es privado. La blockchain es completamente pública por diseño: cada transacción, cada dirección y cada saldo son visibles para cualquiera que esté interesado. Satoshi reconoció este problema en el artículo, sugiriendo que los usuarios podrían preservar parte de su privacidad utilizando nuevas direcciones para cada transacción. No obstante, esta era una mitigación débil, ya que las direcciones pueden agruparse, los grafos de transacciones pueden analizarse y las identidades del mundo real pueden vincularse a través de intercambios, comerciantes y metadatos.

Más tarde, Nakamoto también reconoció que una forma de Bitcoin que preservara la privacidad permitiría una implementación más limpia del protocolo, pero en ese momento no podía imaginar cómo lograrlo utilizando pruebas de conocimiento cero.

El problema de la privacidad, de manera problemática, permaneció ignorado durante años. Los primeros usuarios de Bitcoin asumían que el seudonimato era prácticamente lo mismo que el anonimato, pero estaban equivocados. A comienzos de la década de 2010, investigadores demostraron que el análisis de la blockchain podía desanonimizar a los usuarios con alta precisión. Empresas como Chainalysis, fundada en 2014, convirtieron esto en un negocio al vender análisis forense de blockchain a agencias de aplicación de la ley, intercambios e incluso gobiernos.

Bitcoin había resuelto el problema del doble gasto, pero había empeorado el problema de la privacidad.

2.4 Zerocoin: El Intento de Mejora

En 2013, Matthew Green, criptógrafo de la Universidad Johns Hopkins, junto con dos estudiantes de posgrado, Ian Miers y Christina Garman, publicaron “Zerocoin,” un artículo que proponía una solución al problema de Bitcoin.

Su idea era añadir una capa de privacidad sobre Bitcoin, de modo que los usuarios pudieran convertir sus bitcoins en zerocoins, tokens anónimos sin historial de transacciones. Posteriormente, cuando quisieras gastarlos, podrías volver a convertirlos en Bitcoin. El proceso de conversión se basaba en técnicas criptográficas conocidas como pruebas de conocimiento cero, que permiten demostrar que posees un zerocoin válido sin revelar su origen.

Zerocoin funcionaba en teoría, pero tenía problemas. Primero, las pruebas eran grandes, aproximadamente dos órdenes de magnitud más grandes que los pocos cientos de bytes requeridos para una transacción normal de Bitcoin. Segundo, la criptografía también era limitada: podías demostrar la propiedad, pero no podías ocultar los montos de las transacciones. Tercero, y lo más crítico, requería que Bitcoin lo adoptara como un cambio en el protocolo, pero la cultura de desarrollo conservadora de Bitcoin hacía que esto fuera poco probable.

La comunidad de Bitcoin debatió Zerocoin y finalmente decidió rechazarlo. La propuesta nunca llegó a incorporarse al protocolo.

2.5 Zerocash: La Reconstrucción

En 2014, se publicó un nuevo artículo. La lista de autores se amplió para incluir a Eli Ben-Sasson y Alessandro Chiesa, criptógrafos que habían estado trabajando en una nueva generación de pruebas de conocimiento cero, además de Eran Tromer y Madars Virza.

El artículo se titulaba “Zerocash: Pagos Anónimos Descentralizados a partir de Bitcoin.” A pesar de lo que su título podría sugerir, no era simplemente una extensión de Bitcoin, sino un rediseño completo.

La innovación clave fue el uso de zk-SNARKs, que significa Argumentos de Conocimiento Sucintos No Interactivos de Conocimiento Cero. Estas eran pruebas de conocimiento cero que eran pequeñas (unos pocos cientos de bytes), rápidas de verificar (milisegundos) y lo suficientemente expresivas como para demostrar afirmaciones complejas sobre datos ocultos. Con zk-SNARKs se puede demostrar no solo que posees una moneda válida, sino también que toda una transacción es válida. Esto no es trivial: significa que el sistema puede verificar que los montos de la transacción son correctos, que no hay doble gasto, etc., todo sin revelar el remitente, el destinatario ni el monto.

Sin embargo, había un inconveniente: los zk-SNARKs requerían una configuración confiable. Alguien tenía que generar un conjunto de parámetros públicos que el sistema usaría permanentemente. Pero si esa persona conservaba los valores secretos utilizados para generar esos parámetros, lo que se conoce como residuos tóxicos, podría crear monedas falsificadas sin que nadie lo detectara. Aunque esto era una preocupación seria, los investigadores creían que podía evitarse mediante un diseño cuidadoso de la ceremonia de configuración.

2.6 El Bloque Génesis

Zooko Wilcox llevaba décadas trabajando en el ámbito de la privacidad y la criptografía. Había trabajado en DigiCash en la década de 1990 y también participó en proyectos de almacenamiento descentralizado con fuertes propiedades de privacidad, como Tahoe-LAFS. Por eso, cuando se publicó el artículo sobre Zerocash, encajó inmediatamente con sus intereses.

En 2016, Wilcox fundó la Zcash Company, que posteriormente fue renombrada como Electric Coin Company, y reunió un equipo para convertir Zerocash en una criptomoneda lista para su uso en producción. Los autores académicos mencionados anteriormente se unieron como asesores y colaboradores en el proyecto.

El problema de la configuración confiable mencionado antes requería una solución creativa. El equipo diseñó una compleja ceremonia de computación multipartita: seis participantes, todos en diferentes lugares del mundo, aportarían aleatoriedad para generar los parámetros públicos. Mientras al menos uno de los participantes destruyera su entrada secreta, los residuos tóxicos serían irrecuperables. La ceremonia tuvo lugar a finales de 2016, con participantes que incluían a Peter Todd, desarrollador de Bitcoin Core, y periodistas que documentaron el proceso. Se realizó un trabajo exhaustivo para asegurarse de que la ceremonia no fuera comprometida, tal como se describe aquí.

El 28 de octubre de 2016, se minó el bloque génesis de Zcash. Por primera vez, una criptomoneda en funcionamiento ofrecía privacidad criptográfica real. Treinta y cuatro años después del primer artículo de David Chaum, el sueño de un dinero digital imposible de rastrear estaba funcionando en una red activa.

3. ¿Qué es Zcash?

3.1 Introducción a Bitcoin

Bitcoin es esencialmente un sistema de pagos sin un operador central. No hay un banco, una empresa ni un servidor único al que se pueda señalar como responsable. Su mecanismo descentralizado funciona gracias a miles de computadoras alrededor del mundo que mantienen copias idénticas de un libro mayor compartido, llamado blockchain, y siguen un conjunto de reglas para mantenerlo sincronizado.

La blockchain es una estructura de datos de solo adición, y literalmente es una cadena de bloques. Esto significa que puedes agregar nuevas entradas (bloques), pero nunca modificar o eliminar las antiguas. Cada nuevo bloque contiene las transacciones realizadas en la red en el momento en que el bloque fue creado. Además, cada bloque hace referencia al bloque anterior, lo que da lugar a la formación de una cadena. Si quisieras cambiar una transacción del pasado, tendrías que reescribir todos los bloques posteriores, lo cual se vuelve computacionalmente imposible una vez que ha pasado suficiente tiempo. Más adelante veremos por qué ocurre esto.

Llaves y Propiedad

Bitcoin utiliza criptografía de clave pública para sus billeteras digitales. Cuando ‘creas una billetera’, lo que realmente estás haciendo es generar un par de claves: una clave privada (un número aleatorio grande, que se mantiene en secreto) y una clave pública correspondiente (derivada matemáticamente de la clave privada). Una dirección de Bitcoin se deriva de una clave pública mediante hashing y codificación.

Aquí hay un ejemplo de cómo se ven en la práctica (abreviado usando ...):

- Clave privada:

1E99423A4ED27608A15...E6E9F3A1C2B4D5F6A7B8C9D0 - Clave pública:

03F028892BAD7ED57D2F...3A6A6C6E7F8C9D0A1B2C3D4E5F607182 - Dirección de Bitcoin:

1BoatSLRHtKNngkdXEeobR76b53LETtpyT

La clave privada te permite firmar mensajes, mientras que la clave pública permite que cualquiera verifique que una firma proviene de la clave privada correspondiente, sin revelar la clave privada en sí. Esta criptografía es lo que mantiene la privacidad de la clave privada, ya que puedes firmar un mensaje autorizando una transferencia usando tu clave privada, y la red puede verificar tu firma utilizando tu clave pública, sin ver nunca tu clave privada.

Una conclusión importante aquí es que las billeteras digitales en realidad no “guardan” BTC en un sentido real. No existe un archivo en tu computadora que contenga monedas. En cambio, la blockchain mantiene el registro de qué direcciones controlan qué salidas, y tu billetera digital es simplemente una herramienta de firma: almacena tus claves privadas y las utiliza para autorizar transacciones. Si pierdes tus claves privadas, pierdes el acceso a tus fondos; no porque las monedas hayan desaparecido, sino porque ya no puedes demostrar que eres su propietario.

Transacciones y UTXO

Las transacciones son la forma en que se mueve el valor en Bitcoin. Cuando envías BTC, estás publicando un mensaje firmado que, en esencia, dice: “Autorizo la transferencia de estas monedas a esta dirección.” Pero entonces surge la pregunta: ¿qué son exactamente esas monedas?

Bitcoin no registra saldos. No existen entradas en una base de datos que digan “la dirección X tiene 3.5 BTC”. En su lugar, Bitcoin utiliza Salidas de Transacción No Gastadas (UTXO, por sus siglas en inglés). Cada transacción consume salidas existentes y luego crea nuevas. Las salidas que controlas pero que aún no has gastado son tus UTXO. Esto significa que tu “saldo” es simplemente la suma de todas tus salidas no gastadas. No hay un conteo continuo de monedas, sino una colección de unidades discretas que controlas.

Ejemplo: Aquí hay un ejemplo rápido. Imagina que tienes un billete de $20 y quieres comprar algo que cuesta $12. Obviamente no puedes partir el billete por la mitad, así que entregas los $20 y recibes $8 de cambio.

Los UTXO funcionan de la misma manera. Si posees una salida de 5 BTC y quieres enviar 3 BTC a alguien, necesitas consumir completamente esa salida de 5 BTC y crear dos nuevas salidas a partir de ella: 3 BTC para el destinatario, y 2 BTC que regresan a ti como cambio. Tu salida original de 5 BTC ahora está “gastada” y nunca podrá utilizarse nuevamente.

Como resultado, una transacción de Bitcoin es una estructura de datos que contiene cierta información de metadatos, además de:

- Entradas: Referencias a los UTXO que estás gastando, junto con firmas que demuestran que los controlas.

- Salidas: Nuevos UTXO que se crean, cada uno bloqueado con la clave pública del destinatario.

Los nodos verifican que las entradas existan, no hayan sido gastadas todavía y tengan firmas válidas. Si todo está correcto, la transacción se retransmite por la red y espera a ser incluida en el bloque de un minero.

Aquí se muestra cómo se ve una transacción en la práctica (los hashes y direcciones están abreviados con ...):

{

"txid": "c1b4e693...cbdc5821e3",

"inputs": [

{

"prev_txid": "7b1eabe...98a14f3f",

"output_index": 0,

"signature": "304402204e4...1a8768d1d09",

"pubkey": "0479be66...ffb10d4b8"

}

],

"outputs": [

{

"amount": 3.0,

"script": "OP_DUP OP_HASH160 89...ba OP_EQUALVERIFY OP_CHECKSIG"

},

{

"amount": 1.99,

"script": "OP_DUP OP_HASH160 12...78 OP_EQUALVERIFY OP_CHECKSIG"

}

]

}

Cada entrada apunta a la salida de una transacción anterior, haciendo referencia a su ID de transacción y su índice, y cada salida especifica un monto. La firma demuestra que controlas la clave privada. La diferencia de 0.01 BTC entre la entrada de 5 BTC y las salidas de 3 BTC + 1.99 BTC corresponde a la comisión de la transacción, que es reclamada por el minero.

Minería y Prueba de Trabajo (PoW)

Las transacciones no se confirman por sí solas. Permanecen en un área de espera en los nodos llamada mempool (pool de memoria) hasta que un minero las incluye en un bloque. La minería es el proceso mediante el cual se agregan nuevos bloques a la cadena, y está diseñado para ser costoso. Esto no es un error, sino una característica, como veremos en un momento.

El problema que la minería intenta resolver es el siguiente: en una red descentralizada sin autoridad central, ¿quién decide qué transacciones son válidas? ¿Quién decide su orden? Si aparecen dos transacciones en conflicto, por ejemplo, cuando alguien intenta gastar las mismas monedas dos veces, ¿quién resuelve ese conflicto?

La solución de Bitcoin es la siguiente: para crear un bloque válido, un minero debe encontrar un número llamado nonce de tal forma que, cuando el encabezado del bloque (que contiene el hash del bloque anterior, una marca de tiempo, etc.) se combine con ese nonce y se aplique una función hash, el hash resultante quede por debajo de un determinado valor objetivo. Dado que los hashes criptográficos son esencialmente aleatorios, no existe una forma directa de encontrar un nonce válido excepto probando una y otra vez. Por eso, los mineros realizan miles de millones de intentos por segundo.

Por ejemplo, imagina un bloque como una página con información fija y un único número ajustable en ella (el nonce). Supongamos que comenzamos a contar el nonce desde 0.

Una computadora convierte toda la página en un único número de salida llamado hash. Un hash puede ser algo como 6 o 03a5b20; en última instancia solo es un número (sí, 03a5b20 también es un número, porque equivale a 3,824,416 en decimal). Recuerda que el nonce es el único número ajustable en la página, y cambiar solo el nonce produce un hash completamente diferente cada vez.

La red exige que el hash esté por debajo de un valor umbral fijo, y si no lo está, el minero cambia el nonce e intenta nuevamente. Finalmente, el nonce se acepta cuando el hash cumple con el requisito del umbral.

Por ejemplo, imagina un caso donde el valor umbral es 5. El minero tiene su página de información y comienza con un nonce de 0. Si la computadora devuelve 6, que es mayor que 5, el minero lo intenta otra vez, ahora con 1 como nonce. Si esta vez la computadora devuelve 4, que es menor que 5, entonces 1 se acepta como nonce válido.

La dificultad se ajusta cada 2,016 bloques (aproximadamente cada dos semanas), manteniendo un tiempo promedio de diez minutos por bloque. Si los bloques se generan demasiado rápido, el valor objetivo disminuye, lo que hace que el problema sea más difícil. Si, por el contrario, los bloques se generan demasiado lentamente, el valor objetivo aumenta. Este ajuste de dificultad es la razón por la que la tasa de bloques de Bitcoin se mantiene estable, incluso cuando la potencia total de minería fluctúa.

Así es como se ve un bloque en la práctica:

{

"header": {

"version": 536870912,

"prev_block_hash": "0000000...de0e5c842",

"merkle_root": "8b30c5ba1...1e0d5f8a2c1",

"timestamp": 1701432000,

"target": "0000004f2c0...0000000",

"nonce": 2834917243

},

"transactions": [

{

"txid": "3a1b9c7e...7e8f9a0b1c",

"inputs": [{ "coinbase": "03a5b20...706f6f6c" }],

"outputs": [{ "amount": 6.25, "script": "OP_HASH160

f1c3...4c6a8 OP_EQUAL" }]

},

{ "txid": "c1b4e...5821e3" },

{ "txid": "7d5e8...b5c6d7e" }

]

}

El encabezado del bloque es lo que se somete al proceso de hash. Los mineros incrementan el nonce repetidamente hasta que se cumpla la condición: SHA256(SHA256(header)) < target, es decir, aplican dos veces la función hash SHA-256 al encabezado hasta que el hash resultante sea menor que el valor objetivo. La primera transacción del bloque siempre es la transacción “coinbase”, que crea nuevas monedas y paga la recompensa al minero.

Una vez que un minero encuentra un nonce válido, difunde el bloque a la red, y los otros nodos lo verifican, comprobando que: el hash cumple con el objetivo, todas las transacciones son válidas, y el minero no creó más monedas de las permitidas. Si todo es válido, los nodos agregan el bloque a su cadena y empiezan a trabajar en el siguiente. El minero gana una recompensa en forma de bitcoins recién creados, además de las comisiones de las transacciones incluidas en el bloque.

Entonces, ¿cómo evita este sistema que se reescriba el pasado? Porque el hash de cada bloque forma parte del bloque siguiente. Esto significa que cambiar una sola transacción modifica el hash del bloque y rompe inmediatamente todos los bloques que vienen después.

5 y el hash de B es 6. Si cambias una transacción en A, entonces el hash de A cambia, y eso obliga a que también cambie el hash de B. Esto ocurre porque el hash de B incluye el hash de A, ya que B viene después de A y contiene su hash. Por lo tanto, el hash de B ya no será 6 si se modifica una transacción en A.Para volver a hacer válida la cadena, un atacante tendría que rehacer la Prueba de Trabajo (el proceso de encontrar un nonce por debajo de un determinado valor objetivo) no solo para ese bloque, sino también para todos los bloques posteriores. Mientras tanto, los mineros honestos siguen minando y extendiendo la cadena “real” con nuevos bloques. Además, Bitcoin sigue la cadena que tenga la mayor cantidad acumulada de Prueba de Trabajo, lo que dificulta enormemente que un atacante tenga éxito.

Por lo tanto, para que un ataque tenga éxito, el atacante necesitaría controlar el 51 % del poder de minería, para eventualmente alcanzar y convertirse en la cadena “real”. El poder de minería también se conoce como poder de hash, ya que los mineros básicamente calculan funciones hash de información innumerables veces por segundo, todos los días.

La Compensación de la Transparencia

Es importante señalar que para que este sistema funcione sin una autoridad central, todos deben poder verificar todo. Cada nodo revisa cada transacción comparándola con todo el historial de la cadena, cada UTXO es rastreado y cada firma es validada.

Esto tiene un costo en términos de privacidad, ya que cada transacción y el saldo de cada dirección son públicos. Todo el flujo de fondos, desde el bloque génesis de 2009 hasta el bloque más reciente minado, es visible para cualquiera que descargue la blockchain.

Así, Bitcoin resolvió el problema del dinero digital sin necesidad de confianza, pero no resolvió el problema del dinero digital privado sin confianza. Ahí es donde entra Zcash.

3.2 Bitcoin, Pero Privado

Zcash es, en esencia, similar a Bitcoin, pero con la adición de encriptación. De hecho, muchas personas lo describen como Bitcoin encriptado, aunque en realidad es una criptomoneda completamente diferente.

La economía de Zcash es casi idéntica a la de Bitcoin, por lo que si entiendes la política monetaria de Bitcoin, también entiendes la de Zcash. Zcash tiene un límite máximo de 21 millones de ZEC, del mismo modo que Bitcoin tiene un límite máximo de 21 millones de BTC. Las nuevas monedas entran en circulación mediante recompensas de minería, que se reducen a la mitad aproximadamente cada cuatro años, al igual que en Bitcoin.

El mecanismo de consenso también es Prueba de Trabajo, aunque Zcash utiliza Equihash en lugar del sistema basado en SHA256 que usa Bitcoin para la minería. Algo interesante de Equihash es que fue diseñado con el objetivo explícito de resistir los ASIC especializados que dominan la minería de Bitcoin, con el fin de mantener la minería accesible para personas con GPUs de consumo. Esta elección reflejaba el énfasis inicial de Zcash en la descentralización, aunque hoy en día ya no funciona del todo, porque ahora también existen ASICs para Equihash.

ASIC, por sus siglas en inglés significa Circuito Integrado de Aplicación Específica. Puedes pensar en ellos como computadoras diseñadas específicamente para minar criptomonedas. Existen ASICs especializados en distintos algoritmos, por ejemplo, para minería con SHA256, Equihash, entre otros.

Los ASICs calculan hashes de información (bloques de transacciones) continuamente durante todo el día, con la esperanza de encontrar un hash que esté por debajo del valor objetivo de la red.

En su funcionamiento interno, Zcash utiliza el mismo modelo de transacciones UTXO que Bitcoin.

Sin embargo, Zcash difiere de Bitcoin en lo que se puede hacer con esos UTXO. Bitcoin tiene un solo conjunto de pools: la cadena pública, mientras que Zcash tiene varios, divididos entre el pool transparente y los pools protegidos, pero, ambos pools utilizan ZEC como moneda, y es posible mover fondos entre ellos. El pool transparente funciona exactamente igual que en Bitcoin: las direcciones comienzan con la letra t, las transacciones son completamente visibles, y cualquiera puede rastrear el flujo de los fondos.

Los pools protegidos son completamente diferentes y exclusivos de Zcash. Existen tres pools: Sprout, Sapling y Orchard, Orchard es el más reciente y avanzado. Sprout y Sapling actualmente casi no se utilizan, ya que provienen de actualizaciones anteriores de la red y dependen de configuraciones de confianza, algo que Orchard ya no requiere. Más adelante en el artículo explicaremos esto con mayor detalle. Las direcciones protegidas comienzan con z, y las transacciones no revelan nada sobre el remitente, el destinatario o el importe.

El pool transparente existe por motivos de compatibilidad y opcionalidad. Algunos usuarios quieren auditabilidad, algunas aplicaciones incluso la requieren, y las bolsas suelen utilizar direcciones transparentes para cumplir con la normativa. En este caso, la transparencia es una característica, no un error, y la confianza de Zcash en el cifrado para la privacidad en el pool protegido no se ve afectada por el uso de los pools transparentes.

Debemos considerar el pool transparente y el pool protegido como dos sistemas totalmente independientes que no se afectan entre sí. A menudo se critica erróneamente la función de transparencia de Zcash por considerar que reduce de alguna manera su privacidad, pero eso es falso. El conjunto de anonimato de Zcash es matemáticamente independiente de la cantidad de ZEC que se encuentra en direcciones transparentes. Por lo tanto, incluso si el 99 % de los ZEC fueran transparentes, la privacidad del 1 % protegido solo vendría determinada por el propio pool protegido.

3.3 El Problema Fundamental

En Bitcoin, validar una transacción es sencillo. Se comprueba que las entradas existen y no se han gastado antes, que las firmas son válidas y que las salidas no superan las entradas. Toda la información necesaria para verificar estas condiciones se encuentra en la cadena de bloques, visible para todos.

Esa transparencia es lo que hace que Bitcoin sea fiable. No es necesario confiar en nadie porque se puede verificar todo por uno mismo. Si se quisiera, se podría incluso ejecutar un nodo para lograr la máxima confianza. Sin embargo, esto es también lo que convierte a Bitcoin en una herramienta de vigilancia, ya que los mismos datos que permiten la verificación son los que permiten el seguimiento.

Zcash quiere ambas cosas: verificación sin confianza y privacidad, pero ambas parecen contradecirse entre sí. ¿Cómo puede la red verificar que una transacción es válida si no puede verla?

Piensa en lo que realmente requiere la validación:

- Las entradas existen, ya que no se pueden gastar monedas que no existen.

- Las entradas no se han gastado antes, por lo que no hay doble gasto.

- La autorización para gastar, ya que tú controlas la clave privada.

- Las matemáticas funcionan y las salidas no superan las entradas.

En Bitcoin, los nodos y los mineros comprueban estos cuatro criterios examinando los datos. En Zcash, el remitente, el destinatario y la cantidad están encriptados, y los datos no son visibles. Entonces, ¿cómo se pueden comprobar estos criterios?

La respuesta es que Zcash no pide a los nodos y mineros que comprueben los datos. En su lugar, el remitente proporciona un zk-SNARK, una prueba criptográfica, que demuestra que la transacción es válida sin revelar ninguna de la información subyacente. Los mineros y los nodos no saben cuáles son las entradas, quién es el destinatario ni cuánto se transfiere, solo saben una cosa: la prueba es válida y, por lo tanto, la transacción es válida.

Parece una locura, ¡podemos verificar que una transacción financiera es válida sin verla!

En las siguientes secciones se explica por qué esto es posible, incluyendo cómo Zcash representa el valor y realiza un seguimiento de lo que se gasta, así como cómo las pruebas de conocimiento cero lo unen todo.

3.4 Notas Protegidas

Como se mencionó anteriormente, Bitcoin utiliza UTXO. El pool protegido de Zcash utiliza algo conceptualmente similar llamado notas; se puede pensar en las notas como UTXO encriptado.

Entonces, ¿qué es una nota? Una nota es un objeto cifrado que representa una cantidad específica de ZEC. Es una porción discreta de valor, al igual que los UTXO, pero a diferencia de estos, su contenido está oculto. Cuando se recibe ZEC protegido, se crea una nota. Cuando se gasta el Zec protegido, esa nota se consume y se crean nuevas notas para el destinatario y el cambio, si procede, exactamente igual que con los UTXO.

Así es como se ve una nota de Orchard después del descifrado:

{

"addr": "u1pg2aaph7jp8rpf6...sz7nt28qjmxgmwxa",

"v": 150000000,

"rho": "0x9f8e7d6c5b4a...f8e7d6c5b4a39281706f5e4d3c2b1a0",

"psi": "0x1a2b3c4d5e6f70...c4d5e6f708192a3b4c5d6e7f809",

"rcm": "0x7a3b4c5d6e7b...d8e9f0a1b3d4e5f6a7b8c9d0e1f2a3b"

}

En este ejemplo, el campo de valor v muestra 1,5 ZEC (150 000 000 zatoshis). Los otros campos, rho, psi y rcm, se tratarán más adelante. Por ahora, basta con entender que son los que hacen posible la criptografía que respalda las notas de Zcash.

Las notas nunca se modifican, no hay actualización del saldo. Más bien, se crean, existen y se destruyen cuando se gastan. Si tienes 10 ZEC y gastas 3 ZEC, la nota original de 10 ZEC se consume por completo y se crean dos notas nuevas: 3 ZEC que se entregan al destinatario y 7 ZEC que se te devuelven, al igual que los UTXO.

La diferencia fundamental entre las notas de Zcash y los UTXO de Bitcoin es su visibilidad. Un UTXO de Bitcoin es público: todo el mundo puede ver su valor, cuándo se gasta, etc. Una nota de Zcash está cifrado: solo el propietario y cualquier persona con la que comparta su clave de visualización puede ver su contenido. La cadena de bloques almacena un compromiso criptográfico con el nota, no almacena el nota en sí.

La cadena de bloques nunca ve la nota descifrada. En Orchard, cada “acción” agrupa un gasto y una salida. Esto es lo que se registra realmente:

{

"cv": "0x9a8b7c6d5...8d7e6f5a4b3c2d1e0f9a8b",

"nullifier": "0x2c3d4e5f6a7b...d2e3f48e9f0a1b2c3d",

"rk": "0x5e6f7a8b...5a6b7c8d9e0f1a2b3c4d5e6f",

"cmx": "0x1a2b3c4d5e6f7...d3e4f5a6b7c8d9e0f1a2b",

"ephemeralKey": "0x4d5e6f7a8b9...4f5a6b7c8d9e0f1a2b3c4d5e",

"encCiphertext": "0x8f7e6d5c4b3...a29180f7e6d5c",

"outCiphertext": "0x3c4d5e6f7a8...b9c0d1e2f3a4b5c"

}

Como puede ver, todo está encriptado. Más adelante repasaremos los detalles de cada campo.

Puede que se pregunte: si las notas están ocultas, ¿cómo sabe la red que existen? ¿O cómo sabe cuándo se han gastado? Aquí es donde entran en juego los compromisos y los anuladores.

3.5 Compromisos y Anuladores

El pool protegido de Zcash se enfrenta a dos problemas que Bitcoin resuelve de forma trivial mediante la transparencia:

- Demostrar que las notas existen: Cuando alguien te envía ZEC protegidos, ¿cómo sabe la red que la nota es real?

- Evitar el Doble Gasto: Cuando gastas una nota, ¿cómo sabe la red que no la has gastado antes?

La solución para Zcash es una combinación de dos mecanismos criptográficos: compromisos y anuladores.

Compromisos

Un compromiso es un valor calculado mediante el hash de los campos de la nota. Así es como se ve en Orchard:

cmx = Hash(addr, v, rho, psi, rcm) = 0x1a2b3c4d...9ca6b7c8d9e0f1a2b

“Hash” denota la función hash utilizada. Tomamos los campos de la nota protegida, los introducimos en la función hash y esta devuelve un hash (en este caso 0x1a2b3c4d‹→ …9ca6b7c8d9e0f1a2b).

Hay dos propiedades que lo hacen útil:

1.Unidireccional: dado el hash devuelto, 0x1a2b3c4d‹→ …9ca6b7c8d9e0f1a2b, no se pueden recuperar los campos addr, v, rho, psi o rcm, y el contenido de la nota queda oculto.

2.Resistente a colisiones: no se pueden encontrar dos notas diferentes que produzcan el mismo compromiso, cada nota se asigna exactamente a un compromiso.

Cada vez que se crea una nota, su compromiso se añade al árbol de compromisos (un árbol Merkle) que contiene todos los compromisos de notas creados en la red.

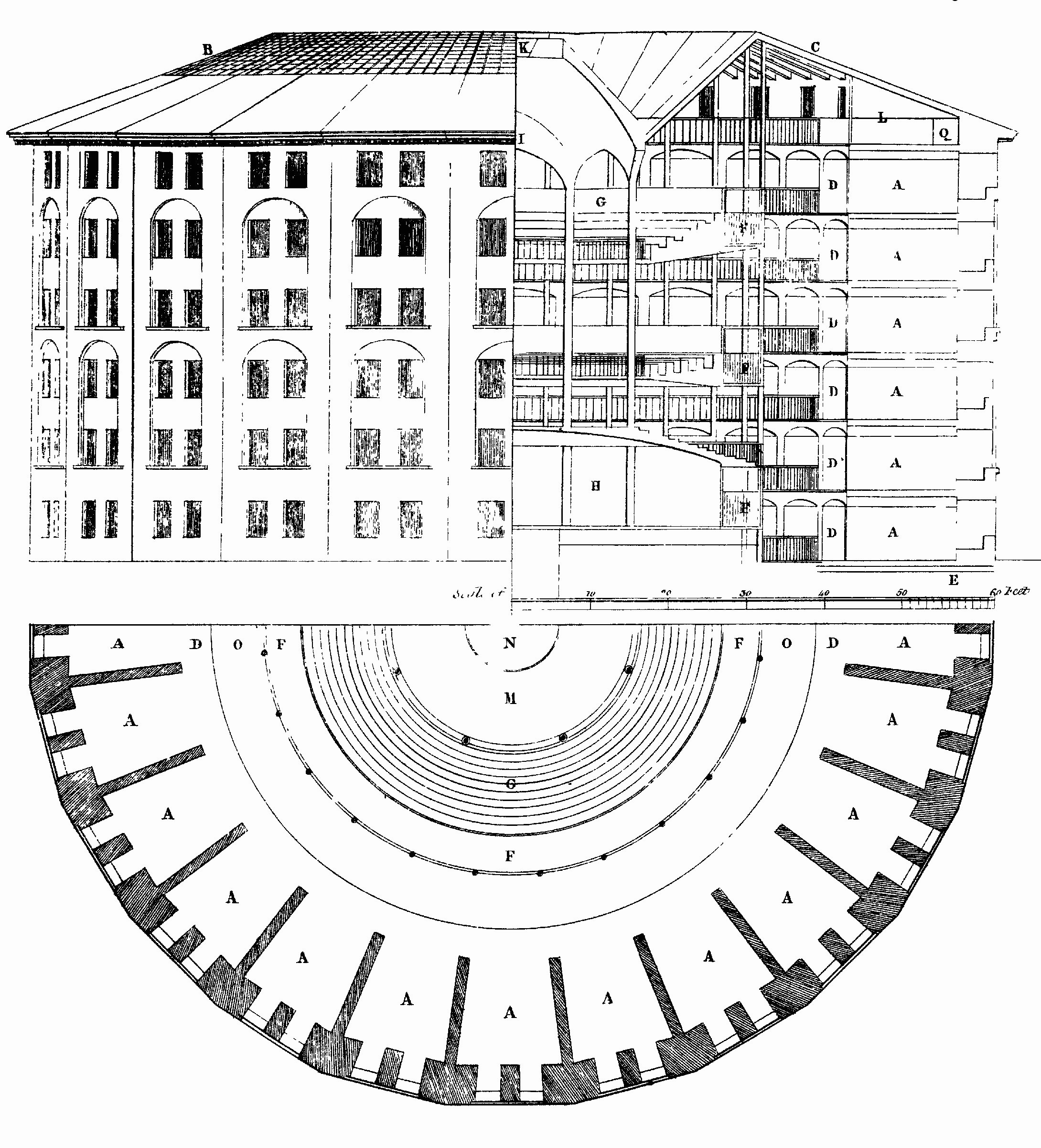

Un árbol Merkle es una estructura de datos que permite demostrar que un elemento se encuentra en un conjunto grande sin revelar el elemento ni descargar todo el conjunto.

Así es como funciona. Comience con una lista de valores (en nuestro caso, compromisos de notas): cm0 cm1 cm2 cm3

Empareje los valores y aplique un hash a cada par:

H0 = Hash(cm0, cm1)H1 = Hash(cm2, cm3)

Ahora tiene dos hash. Empareje y vuelva a hacer el hash:

root = Hash(H0, H1)

Hasta ahora, hemos tomado pares de elementos del conjunto original y hemos combinado cada par utilizando una función hash. A continuación, agrupamos los hash resultantes en pares y los volvemos a hash, repitiendo este proceso capa por capa hasta llegar a un único hash final. Este valor final se denomina raíz hash o raíz Merkle.

Este hash raíz resume eficazmente todo el conjunto:

root

/ \

/ \

H0 H1

/ \ / \

/ \ / \

cm0 cm1 cm2 cm3

La propiedad clave de los árboles Merkle es que si se cambia cualquier hoja (compromiso), es decir, los valores cm0, cm1, etc., todos los hash superiores también cambian, hasta llegar a la raíz. La raíz actúa como la huella digital de todo el árbol, si se tiene la misma raíz, entonces se debe tener el mismo árbol.

Además, las pruebas Merkle proporcionan una forma eficaz de comprobar un elemento del árbol sin tener que comprobar todo el árbol.

Por ejemplo, para demostrar que cm1 está en el árbol no es necesario revelar todos los compromisos. Para ello, basta con proporcionar una ruta Merkle, es decir, los hash hermanos a lo largo del camino hasta la raíz. Para cm1, la ruta Merkle es [cm0, H1].

Así es como un verificador podría comprobarlo:

- Tome el primer elemento de

[cm0, H1], es decir,cm0, y hágalo hash concm1, el elemento que queremos comprobar, lo que nos daH0: Hash(cm0, cm1) = H0 - Hash la salida del primer paso (

H0) con el siguiente elemento en[cm0, H1], es decir,H1. Esto nos da el hash raíz:Hash(H0, H1) = root.

Si el resultado coincide con la raíz conocida, podemos concluir que cm1 está en el árbol. Es importante destacar que el verificador nunca ve cm2 ni cm3, ya que no son necesarios para la verificación.

El árbol de compromisos contiene todos los compromisos de notas protegidas que se han creado, lo que equivale a millones de hojas (compromisos). Por lo tanto, cuando gastas una nota, demuestras (dentro del zk-SNARK) que conoces un compromiso y la ruta Merkle válida hasta la raíz actual, sin revelar cuál es tu compromiso.

El árbol de compromisos se almacena por nodos, como parte del estado de la cadena que mantienen. Cada bloque introduce nuevos compromisos de notas que los nodos añaden a su copia local del árbol, actualizando la raíz en consecuencia. La raíz actual, conocida como el ancla, es a lo que hacen referencia las transacciones cuando demuestran su pertenencia.

Anuladores

Los compromisos pueden resolver el problema de la existencia, pero también crean uno nuevo: ¿cómo se evita gastar la misma nota dos veces?

En Bitcoin, esto es trivial, porque cuando gastas un UTXO, haces referencia directa a su identificación de transacción y al índice de salida, de modo que todo el mundo puede ver que el UTXO se ha gastado. Si intentas gastarlo de nuevo, los nodos rechazarán las transacciones porque el UTXO ha sido marcado como consumido.

Lo mismo no es posible en Zcash. Si para gastar una nota fuera necesario señalar su compromiso, se revelaría qué compromiso se está gastando y se vincularía esa nota a todas las transacciones futuras, lo que supondría una violación de la privacidad.

En Zcash, la solución para evitar gastar dos veces la misma nota son los anuladores. Los anuladores son valores derivados de una nota y solo pueden ser calculados por el propietario de la nota.

Supongamos que el árbol de compromisos tiene un millón de notas y que una de ellas es suya, específicamente “compromiso 0x1a2b...”

Si para gastar la nota tuvieras que decir “Estoy gastando 0x1a2b...” entonces:

Todo el mundo sabría que 0x1a2b... es tuya, y ya no sería solo uno de los millones de compromisos anónimos. Se etiqueta como perteneciente a quien haya realizado esta transacción y, aunque no se sepa qué hay en ese compromiso, sigue siendo problemático que se sepa que es suyo.

Los remitentes ahora pueden rastrearlo, ya que quien haya creado esa nota al enviarle el ZEC conoce el compromiso que ha creado. Por lo tanto, cuando gasta y lo señala, ellos pueden observar que se ha gastado el pago y saber cuándo ha movido sus fondos.

Con el tiempo, el gasto puede llegar a ser vinculable. Un observador podría correlacionar las transacciones basándose en los patrones de gasto, el momento y el destino, de modo que tus compromisos se agruparan como “probablemente la misma persona.”

Los anuladores resuelven estos problemas. Si publicas el anulador 0x2c3d..., que corresponde al compromiso 0x2c3d..., es imposible calcular la correspondencia entre los compromisos y los anuladores sin conocer tu clave privada. El compromiso permanece anónimo en el árbol Merkle, tus gastos no se pueden vincular y el remitente no puede saber si su pago se ha gastado.

Aquí tienes un ejemplo de un anulador en Orchard:

nullifier = Hash(nk, rho, psi) = 0x2c3d4e5f6a7b...d2e3f48e9f0a1b2c3d

nk es la clave derivada del anulador, una clave secreta que solo usted posee. rho y psi son valores de la propia nota, como se ha visto anteriormente. Nadie más puede calcular este anulador porque nadie más tiene su nk. Hash, como en los ejemplos anteriores, es la función hash que se utiliza (lo veremos más adelante).

Cada vez que gastas una nota, también publicas su anulador. La red mantiene un conjunto de anuladores, es decir, una colección de todos los anuladores que se han publicado. Por lo tanto, si un anulador ya está en el conjunto, la transacción se rechaza, lo que evita el doble gasto.

Así es como crece el conjunto de anuladores con el tiempo:

- Block 1000000:

nullifier set = { } - Block 1000001:

nullifier set = { 0x2c3d...3d } - Block 1000002:

nullifier set = { 0x2c3d...3d, 0x8f7a...2b } - Block 1000003:

nullifier set = { 0x2c3d...3d, 0x8f7a...2b, 0x1e4c...9a }

Cada gasto añade exactamente un anulador. El conjunto no puede reducirse, solo crecer.

A riesgo de ser repetitivos, veamos una vez más por qué la imposibilidad de vincular es una propiedad fundamental. El anulador no revela nada sobre a qué compromiso corresponde. Un observador ve aparecer un anulador y sabe que se ha gastado alguna nota, pero no puede saber cuál. El árbol de compromisos podría contener millones de notas y el anulador podría corresponder a cualquiera de ellas.

Poniendo todo junto

Dado que los compromisos nunca se eliminan, ya que el árbol de compromisos es de solo añadir y crece indefinidamente, los compromisos permanecen en el árbol incluso después de que se haya gastado una nota.

Esto es precisamente lo que hace que el conjunto de anonimato de Zcash sea tan fuerte. Para gastar es necesario demostrar “Sé cuál es uno de los N millones de compromisos de este árbol” sin revelar cuál es. El compromiso de la nota gastada se mezcla con los demás, de modo que, aunque un observador vea aparecer un anulador, no podría determinar a cuál de los millones de compromisos corresponde.

Su conjunto de privacidad incluye todas las notas protegidas que se han creado en la red.

En resumen, cada transacción protegida implica:

- Crear notas, lo que añade nuevos compromisos de notas al árbol de compromisos.

- Gastar notas, lo que publica y añade un anulador al conjunto de anuladores.

Para construir una transacción, debes proporcionar un zk-SNARK que demuestre:

- Que conoce una nota con un compromiso en el árbol, a través de una ruta Merkle válida.

- Que conoce la clave secreta necesaria para calcular el anulador de esa nota.

- El anulador que está publicando corresponde a esa nota.

- El saldo de las cantidades de toda la transacción; las entradas son iguales a las salidas más la comisión.

La red verifica la prueba, comprueba si el anulador está en el conjunto y acepta la transacción. Es importante destacar que nunca se sabe qué compromiso se gastó, quién envió los fondos a quién ni cuánto se transfirió.

3.6 Claves y Direcciones

Bitcoin tiene un modelo de claves sencillo: una clave privada, una clave pública y una o más direcciones. El sistema protegido de Zcash es más complejo, ya que las diferentes operaciones requieren diferentes niveles de acceso. Zcash aprovecha una jerarquía de claves para abordar esta complejidad.

La Clave de Gasto

La clave de gasto (sk) es tu secreto maestro, es un número muy largo y aleatorio de 256 bits. Quien la tenga puede gastar tus fondos, ya que todo lo demás se deriva de la clave de gasto.

La Clave de Visualización Completa

La clave de visualización completa (fvk), derivada de la clave de gasto, le permite ver todo lo relacionado con la actividad de su monedero: pagos entrantes, pagos salientes, importes y campos de notas, pero no puede gestionar los gastos.

La clave de visualización completa es útil en los casos en los que se desea conceder a alguien acceso de auditoría sin darle control. A través de la clave de visualización, un contable podría verificar su historial de transacciones, una empresa podría permitir que el departamento de cumplimiento normativo revisara sus libros o una autoridad fiscal podría confirmar los ingresos declarados; todo ello sin correr el riesgo de que el auditor se lleve los fondos.

Claves de Visualización de Entradas y Salidas

La clave de visualización completa también se puede dividir en sus elementos constitutivos:

Clave de visualización entrante (ivk), que le permite detectar y descifrar las notas que le envían, pero no las que usted envía a otros.

Clave de visualización saliente (ovk), que le permite descifrar los textos cifrados salientes, de modo que pueda ver lo que ha enviado y a quién.

Esta granularidad existe porque es posible que los usuarios solo deseen compartir información limitada. Por ejemplo, si desea proporcionar un servicio con su clave de visualización entrante para que el servicio pueda notificarle los pagos recibidos, sin revelar ninguna información sobre sus patrones de gasto.

Una billetera también puede optar por hacer que los detalles de las notas enviadas sean irrecuperables, incluso para los titulares de la clave de visualización completa. Para ello, utiliza una OVK aleatoria en el momento del envío y la borra inmediatamente de la memoria. A continuación, el outCiphertext se cifra con una clave que nadie posee, lo que hace imposible determinar la dirección del destinatario solo a partir de la FVK. El valor aún se puede inferir restando el cambio del total de la entrada, pero el destino se pierde.

La Clave Derivada del Anulador

La clave derivada del anulador (nk), también derivada de la clave de gasto, se utiliza para calcular los anuladores al realizar un gasto. Esto es necesario para marcar las notas como gastadas, por lo que las claves de visualización por sí solas no pueden autorizar transacciones, ya que no tienen acceso a nk.

Direcciones

En la parte inferior de la jerarquía se encuentran las direcciones: lo que le das a las personas para que puedan pagarte. En Orchard, las direcciones se derivan de la clave de visualización completa utilizando un diversificador, que es solo un pequeño fragmento de datos aleatorios.

El diversificador permite direcciones diversificadas, lo que significa que puedes generar miles de millones de direcciones no vinculables desde una sola billetera. Aunque cada dirección es completamente diferente, todas se canalizan hacia el mismo conjunto de claves. Además, puedes dar una dirección única a cada persona o servicio con el que interactúas.

Supongamos que recibes pagos de un empleador, un cliente y una bolsa de cambio. Les das a cada uno una dirección diversificada diferente:

- El empleador paga a:

u1employer8jp8rpf6...qjmxgmwxa - El cliente paga a:

u1clientaph7jp8rpf...sz7nt28qj - La bolsa paga a:

u1exchng2aaph7jp8...gmwxasz7n

Las tres direcciones le pertenecen y su monedero recibe los pagos entrantes de cada remitente, pero el empleador, el cliente y la plataforma de intercambio no pueden deducir que están pagando al mismo usuario comparando sus direcciones.

La Jerarquía de Clave

Esta es la jerarquía:

spending key (sk)

|

+---> full viewing key (fvk)

| |

| +---> incoming viewing key (ivk)

| |

| +---> outgoing viewing key (ovk)

| |

| +---> addresses (via diversifiers)

|

+---> nullifier deriving key (nk)

A medida que se desciende en la jerarquía, cada nivel revela menos información. La clave de gasto puede hacer todo, la clave de visualización completa lo ve todo, pero no puede gastar, y la clave de visualización de ingresos solo ve los fondos entrantes. Por último, las direcciones no revelan nada, solo son destinos.

4. El ciclo de vida de una transacción

Este capítulo cubrirá exactamente lo que ocurre cuando envías ZEC protegido, desde el momento en que presionas “enviar” hasta el momento en que el destinatario ve su saldo actualizado. Para ilustrar esto, seguiremos cada etapa de una sola transacción, examinando lo que calcula tu billetera, lo que ve la red y lo que queda registrado en la cadena de bloques.

4.1 La configuración

Alice quiere enviar 5 ZEC a Bob. Abre su billetera digital, introduce la dirección protegida de Bob, especifica la cantidad y confirma el envío. Lo que ocurre a continuación implica cada uno de los mecanismos que hemos visto hasta ahora: notas, compromisos, anuladores, claves, pruebas Merkle y zk-SNARK.

La billetera digital de Alice contiene dos notas sin gastar:

- Nota A: 3 ZEC

- Nota B: 4 ZEC

Ella gastará ambas (7 ZEC en total) para enviar a Bob 5 ZEC, pagará una tarifa de 0,001 ZEC y recibirá 1,999 ZEC de cambio.

4.2 Selección y recuperación de notas

Recuerde que la billetera digital de Alice no almacena realmente ZEC, sino la información necesaria para gastar las notas: los datos descifrados de las notas y las claves que las controlan. Cuando Alice sincronizó su billetera digital, esta escaneó el blockchain, intentó descifrar cada salida protegida utilizando su clave de visualización entrante y almacenó las que tuvieron éxito.

Aquí hay un ejemplo de la nota A:

{

"addr": "u1alice...",

// 3 ZEC in zatoshis

"v": 300000000, // 3 ZEC denominados en zatoshis

"rho": "0x7a8b9c...",

"psi": "0x1d2e3f...",

"rcm": "0x4a5b6c...",

// Position in commitment tree

"position": 847291, // Position in commitment tree

// The commitment

"cmx": "0x9f8e7d..." // El compromiso

}

El campo de posición es crucial porque le indica a la billetera digital dónde se encuentra esta nota en el árbol de compromisos, información necesaria para construir la prueba Merkle.

4.3 Obtención de rutas Merkle

Para gastar una nota, Alice debe demostrar que su compromiso existe en el árbol, sin revelar de qué compromiso se trata. Esto requiere demostrar una ruta Merkle desde el compromiso hasta la raíz.

La billetera de Alice mantiene los testigos Merkle localmente mientras sincroniza la cadena de bloques, actualizándolos a medida que se agregan nuevos compromisos al árbol. Esto es fundamental: consultar un nodo completo para obtener una ruta Merkle en una posición específica revelaría qué nota se está gastando, lo que representaría una grave fuga de privacidad. Los nodos completos ni siquiera mantienen todo el árbol de compromisos de notas, solo las fronteras recientes y el conjunto de anclajes válidos.

Para la nota A, en la posición 847 291 en un árbol con una profundidad de 32, la ruta consta de 32 hash similares:

merkle_path_A = [

"0x1a2b3c...", // Sibling at level 0

"0x4d5e6f...", // Sibling at level 1

... // 30 more siblings

"0x7g8h9i..." // Sibling at level 31

]

Cualquiera que tenga acceso a esta ruta puede verificar que cmx_A está en el árbol mediante un hash de vuelta a la raíz. Sin embargo, dentro del zk-SNARK, Alice puede demostrarlo sin revelar cmx_A ni la propia ruta.

La billetera digital también registra el ancla, es decir, la raíz Merkle en el momento de la recuperación de la ruta. La transacción hará referencia a esta ancla y los nodos podrán utilizarla para verificar que se trata de una raíz reciente y válida.

4.4 Cálculo de anuladores

Alice tiene sus notas y sus rutas Merkle, ahora necesita marcarlas como gastadas.

Recordemos de la sección 3.5 que los nulificadores resuelven el problema fundamental de evitar el doble gasto sin revelar la nota que se está gastando. Con Bitcoin, tienes que señalar un UTXO directamente y cualquiera puede ver que ya fue consumido, pero con Zcash, señalar un compromiso destruiría la privacidad al vincularte a esa nota específica.

Alice calcula un anulador para cada nota que gasta, el anulador se deriva de los datos de la nota y de su clave secreta de derivación del anulador (nk):

nullifier_A = Hash(nk, rho_A, psi_A) = 0x2c3d4e5f...

nullifier_B = Hash(nk, rho_B, psi_B) = 0x8f7a9b2c...

Los valores rho y psi son únicos para cada nota, lo que significa que se establecieron cuando se creó la nota. El nk se deriva de la clave de gasto de Alice, pero solo ella lo posee.

La construcción tiene dos propiedades críticas:

Es determinista: Cada nota produce exactamente un anulador. Si Alice intentara gastar la nota A dos veces, tendría que publicar 0x2c3d4e5f… dos veces. La red mantiene un conjunto de anuladores de todos los anuladores publicados, por lo que el segundo intento sería rechazado porque ese anulador ya existe.

Es inseparable: Nadie más puede calcular el anulador de las notas de Alice porque nadie más tiene su nk y, lo que es más importante, nadie puede trabajar retrospectivamente a partir de un anulador para determinar su compromiso correspondiente. Por lo tanto, cuando 0x2c3d4e5f… aparece en la cadena de bloques, los observadores verán que se ha gastado alguna nota, pero no podrán saber de cuál de los millones de compromisos del árbol procede.

Los anuladores se incluirán en la transacción de Alice y se publicarán en la cadena, pero son el único rastro público de su gasto. Solo dos valores opacos de 32 bytes que no revelan nada sobre los billetes en sí, sus cantidades o quién los controlaba.

4.5 Creación de notas de salida

Alice está gastando 7 ZEC (3 ZEC + 4 ZEC) y necesita crear dos notas nuevas: 5 ZEC para Bob y 1,999 ZEC para su cambio; hay una comisión por transacción de 0,001 ZEC.

Cada nota requiere una aleatoriedad novedosa, por lo que la billetera digital de Alice genera los componentes criptográficos que hacen que cada nota sea única y solo pueda ser gastada por su destinatario previsto.

Generación de componentes de nota

Para la nota de 5 ZEC de Bob:

{

"addr": "u1bob...", // Bob's shielded address

"v": 500000000, // 5 ZEC in zatoshis

"rho": "0x3e4f5a6b...", // Derived deterministically

"psi": "0x7c8d9e0f...", // Random

"rcm": "0x1a2b3c4d..." // Random (commitment randomness)

}

Para el cambio de 1,999 ZEC de Alice:

{

"addr": "u1alice...", // Alice's own address

"v": 199900000, // 1.999 ZEC in zatoshis

"rho": "0x5f6a7b8c...",

"psi": "0x9d0e1f2a...",

"rcm": "0x4e5f6a7b..."

}

El valor rho en Orchard se deriva de forma determinista de la transacción, lo que previene ciertos tipos de ataques criptográficos. Los valores psi y rcm son números aleatorios recién muestreados. Juntos, estos valores garantizan que, incluso si Alice envía a Bob 5 ZEC mil veces, el compromiso de la nota sería diferente cada vez.

Cálculo de compromisos

Una vez que los componentes de la nota están listos, Alice calcula el compromiso para cada salida:

cmx_bob = Hash(addr_bob, 500000000, rho_bob, psi_bob, rcm_bob)

= 0x8a9b0c1d...

cmx_alice = Hash(addr_alice, 199900000, rho_alice, psi_alice, rcm_alice)

= 0x2d3e4f5a...

Estos compromisos son los que se publicarán en la cadena y se añadirán al árbol de compromiso. No revelan nada sobre las notas en sí, son hash opacos de 32 bytes, pero cualquiera que conozca los valores subyacentes (el destinatario, concretamente) puede verificar que un compromiso corresponde a una nota específica.

Cifrado de las notas

Los compromisos se incluyen en cadena, pero Bob necesita los datos reales de la nota para poder gastar posteriormente sus 5 ZEC. Necesita conocer el valor, rho, psi y rcm, ya que sin ellos, el compromiso es inútil, ya que no puede construir un anulador válido ni demostrar la propiedad.

Alice cifra cada nota para que solo el destinatario previsto pueda leerla:

Para Bob: Alice utiliza la dirección de Bob (que contiene su material de clave pública) para cifrar la nota. El resultado es el texto cifrado encCiphertext: un bloque de datos cifrados que solo se puede descifrar utilizando la clave de visualización entrante de Bob. Cuando la billetera digital de Bob escanea la cadena de bloques y descifra con éxito este texto cifrado, se entera de que ha recibido 5 ZEC y almacena todos los datos necesarios para gastarlos.

Para los registros de Alice: Hay un segundo texto cifrado llamado outCiphertext: este está cifrado con la clave de visualización saliente de Alice, lo que permite a su billetera digital recordar lo que envió. Sin esto, Alice no tendría un registro de dónde fueron sus fondos. Está cifrado, en lugar de almacenado en texto plano, para que los operadores de nodos y los observadores no puedan leerlo.

{

"cmx": "0x8a9b0c1d...",

"ephemeralKey": "0x6b7c8d9e...",

"encCiphertext": "0x9f8e7d6c5b4a...[512 bytes]...",

"outCiphertext": "0x3c4d5e6f7a8b...[80 bytes]..."

}

El ephemeralKey es una clave pública de un solo uso generada para este cifrado específico, y Bob puede utilizarla junto con su clave privada para descifrar el encCiphertext. Esto es habitual en el cifrado de clave pública, pero la novedad es que se produce dentro de un sistema que nunca ha vinculado la dirección de Bob a una identidad y en el que el texto cifrado no revela nada a los observadores externos.

En este punto, Alice tiene todo lo necesario para las salidas: dos compromisos para publicar y cargas útiles cifradas para que cada destinatario pueda reclamar su nota. Ahora viene la parte difícil: demostrar que es válida sin revelar nada.

4.6 La prueba

Alice ha reunido todas las piezas: Las dos notas para gastar, sus rutas Merkle, los anuladores que las marcarán como consumidas y dos notas de salida nuevas con sus compromisos y cargas útiles cifradas. Ahora bien, ¿cómo convencer a la red de que todo es válido sin revelar los detalles?

Aquí es donde entra en juego zk-SNARK.

Lo que demuestra la prueba

La prueba es un objeto criptográfico que demuestra que todo lo siguiente es cierto:

Las notas de entrada existen. Alice conoce dos de los compromisos que se encuentran en el árbol de compromiso. Ella lo demuestra al esbozar las rutas Merkle válidas desde esos compromisos hasta el ancla (la raíz del árbol). La prueba no revela a qué compromisos se refiere Alice, solo que están ahí en algún lugar entre los millones.

Alice controla las entradas. Alice conoce las claves de gasto de ambas notas, concretamente, conoce los valores secretos necesarios para derivar los anuladores y autorizar el gasto. Sin esto, cualquiera podría intentar gastar las notas de otra persona.

Los anuladores son correctos. Los anuladores que publica corresponden realmente a las notas que está gastando. Alice no puede publicar anuladores arbitrarios, deben derivarse de notas reales que controla utilizando la fórmula adecuada.

Los importes de la transacción cuadran. La suma de los valores de entrada (3 + 4 = 7 ZEC) es igual a la suma de los valores de salida (5 + 1,999 = 6,999 ZEC) más la comisión (0,001 ZEC). No se crea ni se destruye ningún ZEC. Esta es la ley fundamental de conservación del sistema.

Los compromisos de salida están bien formados. Los compromisos que publica para la nota de Bob y su nota de cambio se calculan correctamente a partir de datos válidos de la nota. No puede publicar compromisos sin sentido, deben seguir la estructura adecuada.

La red no sabe qué notas se gastaron, quién es el destinatario ni la cantidad que se transfirió de una parte a otra. Solo sabe que alguien realizó una transacción válida: entradas reales, salidas reales, cálculos matemáticos correctos y autorización adecuada. Eso es suficiente para actualizar el estado global, es decir, añadir compromisos y registrar anulaciones, sin saber nada sobre la transacción en sí.

Qué es realmente la prueba

Después de toda esta complejidad, la prueba en sí misma es casi anticlimática: aproximadamente uno o dos kilobytes de datos, ¡eso es todo! Es solo un pequeño bloque de bytes que codifica un argumento matemático.

La verificación es rápida, solo unos milisegundos en un hardware modesto. Un nodo recibe la prueba, ejecuta el algoritmo de verificación y devuelve una respuesta binaria: válida o no válida. Sin juicios de valor, sin heurística, sin conjeturas probabilísticas; las matemáticas se verifican o no se verifican.

Esta asimetría es la magia de zk-SNARKs. Crear la prueba es computacionalmente costoso, la billetera digital de Alice hace un trabajo real, procesando operaciones de curvas elípticas y matemáticas polinómicas. Sin embargo, verificar la prueba es barato. La asimetría hace que el sistema sea práctico: cada nodo de la red puede verificar cada transacción protegida sin tener que volver a realizar el complicado cálculo.

El circuito

¿Cómo genera Alice esta prueba? Procesando los datos de su transacción a través de algo llamado circuito, una especificación formal de las condiciones exactas que deben cumplirse para que un gasto en Orchard sea válido.

Piensa en el circuito como una enorme lista de verificación codificada en restricciones matemáticas. El paso para demostrar que “la ruta Merkle debe ser válida” se convierte en una serie de cálculos hash que deben producir el resultado correcto, el paso “el anulador debe derivarse correctamente” se convierte en restricciones sobre cómo se relacionan entre sí ciertos valores y, finalmente, “las cantidades deben cuadrar” se convierte en una ecuación que debe cumplirse.

La cartera digital de Alice toma sus entradas privadas (notas, claves, rutas, aleatoriedad) y las procesa a través de este circuito para encontrar valores que satisfagan todas las restricciones. A continuación, el mecanismo zk-SNARK comprime toda esta asignación satisfactoria en una pequeña prueba que cualquiera puede comprobar.

La billetera digital de Alice ha generado ahora una prueba: un objeto de ~1,5 KB que afirma que existe una transacción válida, sin decir cuál es. Ahora es el momento de empaquetarlo todo y enviarlo a la red.

4.7 Ensamblaje de la transacción

Alice tiene sus anuladores, sus notas de salida, sus cargas útiles cifradas y su prueba; ahora necesita empaquetar todo en una transacción que la red pueda procesar.

La estructura de la acción

Orchard utiliza una estructura denominada “acción”. Cada acción agrupa exactamente un gasto y una salida, lo cual es una elección de diseño deliberada. Los protocolos anteriores de Zcash (Sprout y Sapling) separaban los gastos y las salidas, pero esto filtraba información sobre la estructura de la transacción. Si veías una transacción con tres gastos y una salida, obtenías cierta información. Orchard elimina este problema al forzar un emparejamiento 1:1.

Alice gasta dos notas y crea dos salidas, por lo que su transacción contiene dos acciones:

- Acción 0: Gasta la nota A (3 ZEC), crea la nota de Bob (5 ZEC)

- Acción 1: Gasta la nota B (4 ZEC), crea la nota de cambio de Alice (1,999 ZEC)

El emparejamiento dentro de cada acción es arbitrario. La acción 0 no significa que la Nota A “se convirtiera” en los 5 ZEC de Bob. Los valores no coinciden, y eso está bien. Lo que importa es la restricción global: el total de entradas es igual al total de salidas más la comisión. La estructura de la acción solo garantiza que los observadores no puedan inferir la forma de la transacción.

Lo que se registra en cadena

Esto es lo que contiene realmente la transacción de Alice:

{

"anchor": "0x7f8e9d0c...",

"actions": [

{

"cv": "0x9a8b7c6d...",

"nullifier": "0x2c3d4e5f...",

"rk": "0x5e6f7a8b...",

"cmx": "0x8a9b0c1d...",

"ephemeralKey": "0x6b7c8d9e...",

"encCiphertext": "0x9f8e7d6c...[580 bytes]",

"outCiphertext": "0x3c4d5e6f...[80 bytes]"

},

{

"cv": "0x1b2c3d4e...",

"nullifier": "0x8f7a9b2c...",

"rk": "0x4d5e6f7a...",

"cmx": "0x2d3e4f5a...",

"ephemeralKey": "0x8c9d0e1f...",

"encCiphertext": "0x7e8f9a0b...[580 bytes]",

"outCiphertext": "0x5a6b7c8d...[80 bytes]"

}

],

"proof": "0x1a2b3c4d...[~1.5 KB]",

"bindingSig": "0x4e5f6a7b...[64 bytes]"

}

Desglosemos esto:

anchor (ancla): la raíz de Merkle a la que hace referencia la prueba de Alice. Esto compromete su transacción a un estado específico del árbol de compromisos. Los nodos verificarán que esta sea una raíz válida que existió en algún momento del historial del árbol. Aunque los anchors antiguos son técnicamente válidos, las billeteras suelen usar anchors recientes para maximizar el conjunto de anonimato.

cv (value commitment)(compromiso de valor): Un compromiso criptográfico del valor que se gasta o se crea en cada acción. Estos no revelan los montos reales. En su lugar, están construidos de tal forma que la suma de todos los valores cv de la transacción codifica el flujo neto. Si la transacción está balanceada (entradas = salidas + comisión), la matemática cuadra. Si no, la verificación falla.nullifier(anulador): Los anuladores para la Nota A y la Nota B. Estos se añaden al conjunto de anuladores, marcando esas notas como gastadas para siempre.rk (randomized verification key)(clave de verificación aleatorizada): Se utiliza para verificar la firma de autorización de gasto. Esto demuestra que Alice autorizó esta transacción específica sin revelar su clave de gasto real.cmx: Los compromisos para la nota de Bob y la nota de cambio de Alice. Estos se añaden al árbol de compromisos.

ephemeralKey + encCiphertext + outCiphertext: Los datos de la nota encriptados, como se describe en la sección 4.5. Estos no afectan al consenso, pero sin ellos, los destinatarios no podrían reclamar sus fondos.

proof(prueba): El zk-SNARK que demuestra que todo es válido. Una sola prueba cubre la transacción completa (ambas acciones).bindingSig(firma vinculante): Una firma que une todas las piezas. Demuestra que los valores cv de todas las acciones suman correctamente (garantizando la conservación del valor) y que la transacción no ha sido manipulada. Este es el chequeo final de que los montos realmente cuadran.

La Comisión

Notarás que la comisión no aparece explícitamente en ningún lugar, y eso se debe a que es implícita. El total de entradas de Alice es 7 ZEC y el total de salidas es 6.999 ZEC. La diferencia, 0.001 ZEC, es la comisión de la transacción, que es reclamada por los mineros.

Los compromisos de valor codifican el flujo neto, por lo que cuando un minero verifica la firma vinculante, en realidad está confirmando que las entradas menos las salidas son iguales a la comisión declarada. Si Alice intentara afirmar que sus salidas suman 7 ZEC, dejando sin comisión, entonces la firma vinculante fallaría. Si ella intentara crear ZEC adicionales de la nada y afirmara 8 ZEC de salidas a partir de 7 ZEC de entradas, la prueba en sí sería inválida.

La comisión es pública. Los observadores pueden ver cuánto se pagó para procesar la transacción, pero ese es el único valor visible. Los montos de las entradas, los montos de las salidas y la transferencia de valor entre las partes permanecen ocultos.

Es importante destacar que ZIP 317 estandariza el cálculo de las comisiones, de modo que las billeteras compatibles no permiten montos discrecionales. Esto importa para la privacidad: si las billeteras permitieran comisiones arbitrarias, la elección de la comisión filtraría información que podría ayudar a identificar transacciones o distinguir entre implementaciones de billeteras.

4.8 Difusión y Mempool

La billetera digital de Alice ya ha ensamblado la transacción completa; ahora esta necesita llegar a la red.

Envío a la Red

El proceso de envío ocurre de la siguiente manera: la billetera digital de Alice se conecta a uno o más nodos de Zcash y difunde la transacción. El mensaje se propaga a través de la red entre pares, pasando de nodo a nodo hasta llegar a los mineros y al resto de la red. El proceso de envío funciona exactamente igual que en Bitcoin: la transacción es simplemente datos que los nodos difunden entre sus pares en la red.

Desde la perspectiva de Alice, esto toma uno o dos segundos. En su billetera digital aparece “transacción difundida” y luego solo tiene que esperar la confirmación.

Validación Inicial

Cuando un nodo recibe la transacción de Alice, no la acepta ciegamente. Antes de reenviarla a otros nodos o agregarla al mempool, el nodo ejecuta una serie de verificaciones:

Verificación de Prueba: El nodo ejecuta el verificador zk-SNARK sobre la prueba de Alice. Esto toma unos pocos milisegundos. Si la prueba es inválida, la transacción se rechaza inmediatamente. No se necesitan más verificaciones.

Verificación del ancla: El nodo verifica que el ancla

anchorutilizada por Alice (la raíz de Merkle a la que hace referencia su prueba) sea una raíz válida del historial del árbol de compromisos. El protocolo de consenso no prohíbe losanchorantiguos: se acepta cualquieranchorque haya sido alguna vez una raíz válida del árbol. Sin embargo, es muy recomendable utilizar unanchorreciente, ya que maximiza el conjunto de anonimato: cuantas más notas haya en el árbol al momento delanchor, mayor será la multitud en la que se oculta la nota de Alice. Algunas billeteras, como YWallet, permiten seleccionaranchors más antiguos para poder gastar notas antiguas sin necesidad de que la billetera haya escaneado todos los bloques posteriores.Verificación de anuladores: El nodo revisa ambos anuladores en su conjunto local de anuladores. Si alguno de ellos, por ejemplo

0x2c3d4e5f...o0x8f7a9b2c..., ya existe en el conjunto, significa que Alice está intentando gastar dos veces. En ese caso, la transacción se rechaza.Validez estructural: El nodo confirma que la transacción esté bien formada: longitudes de campo correctas, codificaciones válidas, que la firma vinculante sea verificable, entre otros aspectos. Las transacciones mal formadas se descartan.

Si todas las verificaciones se superan, el nodo considera que la transacción es válida. Luego la agrega a su mempool, que es un área de espera para transacciones no confirmadas, y la retransmite a otros nodos.

Esperando en el Mempool

El mempool es como un purgatorio para las transacciones. La transacción de Alice permanece allí junto con cientos o miles de otras, todas esperando que un minero las seleccione y las incluya en un bloque.

Los mineros seleccionan transacciones del mempool basándose en las comisiones. Generalmente, las transacciones con comisiones más altas se eligen primero. Alice pagó 0.001 ZEC, lo cual es típico para Zcash, y en condiciones normales de la red esto suele ser suficiente para que se incluya en el siguiente bloque o en los dos siguientes.

Durante este período de espera, la transacción de Alice está sin confirmar. La red ya la ha validado, pero todavía no se ha escrito en la blockchain. La billetera de Bob podría detectar la transacción pendiente, algunas billeteras muestran transacciones entrantes no confirmadas, pero él no puede gastar esos fondos hasta que la transacción sea minada.

La transacción ha sido difundida y los nodos la han validado. Ahora, Alice espera que un minero haga el trabajo final.

4.9 Inclusión en el Bloque y Finalidad

Un minero selecciona la transacción de Alice de su mempool, la agrupa con otras transacciones y comienza el trabajo de minar un nuevo bloque.

Minado del Bloque

Zcash utiliza Prueba de Trabajo, al igual que Bitcoin. El minero construye un encabezado de bloque que contiene el hash del bloque anterior, una marca de tiempo, una raíz de Merkle de las transacciones incluidas y un nonce. Luego, prueban repetidamente diferentes nonces hasta encontrar uno que produzca un hash por debajo de la dificultad objetivo.

Este proceso es idéntico al que cubrimos en la introducción a Bitcoin (sección 3.1), con una excepción: Zcash utiliza el algoritmo Equihash en lugar de SHA256. Las propiedades de seguridad son las mismas: encontrar un bloque válido requiere un trabajo computacional significativo, mientras que verificar ese trabajo es trivial.

Cuando un minero encuentra un nonce válido, difunde el bloque y otros nodos lo verifican: prueba de trabajo válida, transacciones válidas, estructura correcta. Si todo está en orden, los nodos añaden el bloque a su cadena y la transacción de Alice se convierte en parte del registro permanente.

Actualizaciones del Estado

Una vez que el bloque es aceptado, el estado de la red cambia:

El árbol de compromisos crece: El compromiso de la nota de Bob

0x8a9b0c1d...y el de la nota de cambio de Alice0x2d3e4f5a...se añaden al árbol. Ahora el árbol contiene dos “hojas” más que antes y se calcula una nueva raíz de Merkle. Esta raíz se convierte en un ancla válido para futuras transacciones.El conjunto de anuladore se expande: Los dos anuladores de Alice (

0x2c3d4e5f...y0x8f7a9b2c...) se agregan al conjunto. Esas notas quedan ahora marcadas permanentemente como gastadas. Cualquier transacción futura que intente usar alguno de estos dos anuladores será rechazada.Se emite la recompensa del bloque: El minero recibe ZEC recién creados (el subsidio del bloque) más la suma de todas las comisiones de las transacciones incluidas en el bloque, incluyendo los 0.001 ZEC de Alice.

Estas actualizaciones del estado son decisivas. Cada nodo que procesa el bloque llega exactamente al mismo estado nuevo. El árbol de compromisos tiene la misma raíz nueva en todas partes. El conjunto de anuladores contiene las mismas entradas en todas partes. Esto es lo que hace que la red sea consistente sin necesidad de una coordinación centralizada.

Confirmaciones

La transacción de Alice ahora está confirmada, pero confirmación no significa finalidad.

Al igual que Bitcoin, Zcash utiliza un sistema de Prueba de Traabajo puro, el cual no posee finalidad criptográfica. La cadena con la mayor cantidad de trabajo acumulado es la que gana, pero nada impide que un atacante con recursos suficientes construya una cadena más larga que reescriba la historia. Las transacciones en bloques huérfanos regresan al mempool o se invalidan si entran en conflicto con la cadena del atacante.

La creencia convencional de que tras seis confirmaciones el riesgo de reversión es “insignificante” es engañosa. Presenta la seguridad como una propiedad estadística cuando, en realidad, es una propiedad adversarial. Esto aplica a todas las cadenas de PoW puro, incluido Bitcoin. Contra un atacante que posee la mayoría del poder de cómputo, ningún número de confirmaciones ofrece certeza criptográfica; solo ofrece suposiciones económicas sobre los incentivos del atacante y los costos del hashpower.

La transacción ha sido minada y el estado se ha actualizado. Las notas antiguas de Alice han desaparecido para siempre, reemplazadas por dos notas nuevas en el árbol de compromisos. Una le pertenece a Bob, y ahora él necesita encontrarla.

4.10 Detección del Destinatario

La transacción de Alice ya está en la cadena. Los 5 ZEC de Bob existen como un compromiso en el árbol, pero Bob aún no lo sabe. Su billetera necesita encontrar la nota correspondiente.

Escaneo de la Blockchain

La billetera de Bob se sincroniza periódicamente con la red, descargando nuevos bloques y escaneando en busca de pagos entrantes. El desafío es que Bob no puede simplemente buscar su dirección. Las salidas protegidas no contienen direcciones en texto plano; cada salida parece datos encriptados aleatorios.